حافظههای متصل به درگاه USB به مانند فلش مموری و یا هارد اکسترنال، به علت خاصیت Plug & Play و اجرای بی درنگ آنها توسط سیستم عامل، به ذات خود دارای خطر جدی برای امنیت سیستم کامپیوتر ما هستند. به سختی میتوان کاربر کامپیوتری را پیدا کرد که تا به امروز از مشکلات ناشی از آلوده شدن سیستم به بدافزاری که از فلش مموری وارد شده، در امان بوده باشد. همهی ما کما بیش از اتصال این نوع حافظهها به کامپیوتر خود، آسیب دیدهایم. در این مقاله سعی خواهیم کرد تا به تشریح خطر و راهکارهای پیشگیری از حملات USB بپردازیم.

فهرست مطالب

- حمله USB چیست؟

- Bad USB چیست؟

- چه دستگاههایی پتانسیل تبدیل شدن به Bad USB را دارند؟

- چگونه بفهمیم که سیستم آلوده یا دچار حمله USB شده است؟

- چگونه از حمله USB جلوگیری کنیم؟

- راههای پیشگیری از حملات Bad USB چیست؟

- سخن پایانی و سوالات متداول

حمله USB چیست؟

در حمله USB از آن برای وارد کردن نرم افزارهای مخرب به رایانه یا سایر دستگاه های متصل به USB، مانند تلفن هوشمند، استفاده می شود. از دستگاههای USB نیز همچنین میتوان برای آسیب رساندن یا از بین بردن رایانه با ارسال بار الکتریکی استفاده کرد. البته برای کسب اطلاعات بیشتر میتوانید مقاله بوت نشدن ویندوز 10 را بخوانید.

یکی از نگران کننده ترین جنبه های حملات USB توانایی آنها در کنترل از راه دور یک سیستم به هکرها است. برای مثال، حمله استاکسنت که در سال 2010 کشف شد، سایتهای توسعه هستهای ایران را آلوده کرد. از همین نوع نقضها میتوان برای نفوذ به تأسیسات متصل به شبکه برق، تولید نفت و سایر شبکههای اینترنت استفاده کرد. ده ها روش وجود دارد که یک مهاجم سایبری می تواند از درایو USB برای نصب یک اکسپلویت بر روی رایانه شما استفاده کند. دو مورد از رایجترین آنها از طریق دستگاههای درایو و درگاههای شارژ USB عمومی هستند که به عنوان جک شناخته میشود.

حملات دستگاه USB بسته به کاری که پس از اتصال به دستگاه شما انجام می دهند، به سه دسته اصلی تقسیم می شوند. دستگاههایی با میکروکنترلرهای داخلی دوباره برنامهریزیشده که پس از وصل شدن، عملکرد دیگری را اجرا میکنند، به عنوان مثال. مانند یک صفحه کلید عمل می کند و کلیدهای خاصی را تایپ می کند. به عنوان مثال می توان به حمله Rubber Ducky اشاره کرد.

دستگاههای USB:

دستگاههای USB با سیستمافزار داخلی دوباره برنامهریزیشده بهگونهای تغییر میکنند که میانافزار آنها بهطور خودکار عملکرد خاصی را پس از اتصال، مانند نصب بدافزار یا سرقت دادهها، اجرا میکند. یکی از نمونههای این حمله، حمله iSeeYou است که کلاس خاصی از وبکمهای اپل را دوباره برنامهریزی کرد تا مهاجم بتواند بدون اطلاع شخص، ویدیو ضبط کند.

حملات USB همچنین می توانند از نقص های موجود در نحوه تعامل رایانه ها و دستگاه های USB سوء استفاده کنند. یک مثال رایج از این حمله، حمله به روز رسانی سختافزار دستگاه (DFU) است که از یک دستگاه USB برای برنامهریزی مجدد سختافزار قانونی به چیزی مخربتر استفاده میکند. حتی حملاتی مانند USB killer وجود دارد که در آن یک دستگاه USB متصل برق را از خطوط برق USB رایانه ذخیره میکند تا زمانی که به سطح معینی برسد، سپس به شدت آن را تخلیه می کند .

Bad USB چیست؟

Bad USB به نوعی حمله گفته میشود که با استفاده از ضعف سختافزار USB و با استفاده از فلش درایور انجام شده و نفوذ به سیستم هدف صورت میگیرد. به عنوان مثال، فلش یواسبی میتواند دارای یک میکروکنترلر intel 8051 باشد که امکان برنامهریزی و تبدیل شدن به بدافزار را دارد. البته برای کسب اطلاعات بیشتر میتوانید مقاله تشخیص مشخصات لپ تاپ را بخوانید.

Bad USB در حافظه دستگاههای فلش نیست، بلکه این کد در Firmware آنها که عملکردهای اولیه را کنترل میکنند وجود دارد. همچنین، در حال حاضر راه حل سادهای برای جلوگیری از بروز این اتفاق وجود ندارد. شاید بهترین راه عدم استفاده از فلش یا پر کردن پورت USB با چسب دوقلو باشد!!

بدافزارها میتوانند به صورت مخفیانه ترافیک اینترنت را هم بدزدند و با تغییر DNS یک کامپیوتر، ترافیک را به سرور دلخواه منحرف کنند. یا اگر کد بر روی یک گوشی موبایل یا دستگاه دیگری که به اینترنت دسترسی دارد باشد، میتواند به عنوان یک جاسوس، اطلاعاتی از ارتباطات برقرار شده به دست بیاورد.حمله Bad USB برای اولین بار در یک کنفرانس Black Hat در سال 2014 توسط کرستن نول، ساشا کریسلر و جکوب لل معرفی شد و دو ماه بعد، محققان کدی را که میتواند از این آسیبپذیری بهرهبرداری کند، منتشر کردند. در حال حاضر این کد از طریق سایتهای اشتراک گذاری در دسترس عموم قرار دارد!

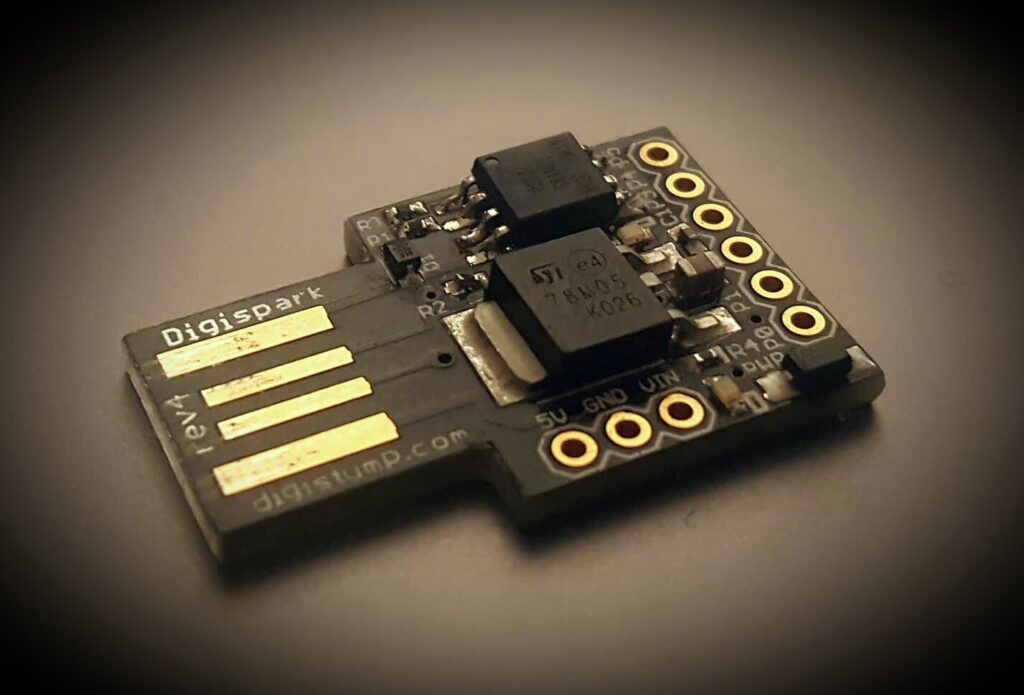

چه دستگاههایی پتانسیل تبدیل شدن به Bad USB را دارند؟

در حال حاضر هر دستگاه فلش درایوی را میتوان به Bad USB تبدیل کرد، هکرها میتوانند از طریق ایجاد تغییراتی در میکروکنترلر از آن به عنوان یک HID (Human Interface Device) استفاده کنند. البته ذکر این نکته نیز ضروری است که اگرچه همه فلش درایوها قابلیت تبدیل به Bad USB را دارند، این کد تنها برای میکروکنترلرهای Phison منتشر شده است.

Bad USB به این دلیل خطرناک است که اکثر آنتیویروسها راهی برای دسترسی به Firmware دستگاه متصل شده به پورت USB ندارند و نمیتوانند از کامپیوتر در برابر آن محافظت کنند.البته برای کسب اطلاعات بیشتر میتوانید مقاله علت کند شدن لپ تاپ را بخوانید. هر کامپیوتری که امکان اتصال به پورت USB آن وجود داشته باشد، در برابر Bad USB آسیب پذیر است. این مسئله به خصوص در مورد سیستمهای صنعتی نیز صدق میکند که کدهای مورد نظر هکر حتی طی چند ثانیه اتصال USB به دستگاه نیز وارد میشوند.

چگونه بفهمیم که سیستم آلوده یا دچار حمله USB شده است؟

از آنجا که انواع مختلفی از تروجان ها و نرم افزارهای مخرب وجود دارد، علائم آنها هم بسیار متفاوت و زیاد است. در زیر فهرستی از علائم مخرب رایج را می توانید ببینید.البته برای کسب اطلاعات بیشتر میتوانید مقاله ویرایش فایل pdf آنلاین را بخوانید.

- رایانه شما پیام های خطای عجیب و غریبی را نشان می دهد.

- ویندوز شما طول می کشد تا شروع به کار کند (کندتر از حد معمول).

- قفل و یا هنگ می کند.

- صفحه اصلی مرورگر شما تغییر کرده است.

- نوار ابزارهای عجیب و غریب یا غیر منتظره در مرورگر وب شما ظاهر می شود.

- نتایج جستجوی شما هدایت می شوند و به وب سایت هایی منتقل می شوید که نمی خواستید.

- شما نمی توانید به وب سایت های مرتبط با امنیت دسترسی داشته باشید.

- آیکونها و برنامه های جدید روی دسکتاپ ظاهر می شوند که شما آنها را قرار نداده اید.

- پس زمینه دسکتاپ شما تغییر کرده است.

- برخی از برنامه های شما شروع به کار نمی کنند.

- برنامه حفاظت از امنیت شما بدون دلیل غیرفعال شده است.

- شما نمیتوانید به اینترنت متصل شوید یا سرعت آن به شدت کم شده است.

- برنامه ها و فایل ها ناگهان گم شده اند.

- رایانه شما خود به خود عمل میکند.

- فایل های شما قفل شده و باز نمی شوند.

چگونه از حمله USB جلوگیری کنیم؟

در حالی که این حملات ترسناک به نظر می رسند، راه هایی برای جلوگیری از آنها وجود دارد.

درایوهای ناشناخته را به برق وصل نکنید

بسیاری از تهدیدات USB به مهندسی اجتماعی، یا ترفندها و تاکتیکهای روانشناختی برای وادار کردن مردم به اتصال دستگاه بد برمیگردد. این تقریباً در هر نوع حمله سایبری و کلاهبرداری وجود دارد و مهم است که گرفتار آن نشوید.

اگر درایو USB را مشاهده کردید که نمیدانید در جایی افتاده است – مانند پارکینگ – آن را به رایانه خود وصل نکنید. هکرها به کنجکاوی انسان تکیه می کنند تا به آنها کمک کنند دستگاه شما را آلوده کنند. آنها آن را در یک مکان عمومی، مانند یک بیمارستان، رها میکنند و منتظر میمانند تا کسی آن را وصل کند. این حمله قطرهای نامیده میشود.

یکی دیگر از تاکتیکهای رایج ارسال درایوهای USB برای افراد از طریق پست و شبیهسازی آنها مانند پیشنهادهای تبلیغاتی از فروشگاههای بزرگ فناوری مانند است. مراقب هر درایو USBی که پیدا میکنید یا ناخواسته به صورت رایگان دریافت میکنید، خواه از شرکتی باشد که میشناسید یا نمیشناسید.

تعادل زندگی کاری

از درایو حمله USB برای کار استفاده می کنید، آن را از هر چیز شخصی جدا نگه دارید تا از انتقال نرم افزارهای مخرب از رایانه خانگی خود به شبکه حرفه ای خود جلوگیری کنید. همچنین میتوانید هنگام حمله به طور مرتب دستگاههای USB خود را با یک برنامه آنتی ویروس و/یا ضد بدافزار اسکن کنید، در حالی که نرمافزار رمزگذاری ممکن است مهاجمان را از دسترسی به دادههای شما در صورت رخنه باز دارد.

هنگام حمله USB Autorun را غیرفعال کنید

غیرفعال کردن ویژگیهای اتوران در دستگاههایتان به جلوگیری از اجرای خودکار کدهای مخرب در هنگام وصل کردن درایو کمک میکند. در ویندوز، Control Panel را باز کنید و تنظیمات AutoPlay را پیدا کنید.البته برای کسب اطلاعات بیشتر میتوانید مقاله بوت نشدن کامپیوتر را بخوانید. علامت Use AutoPlay برای همه رسانهها و دستگاهها را بردارید تا از راهاندازی دستگاههای ناشناس بدون هشدار یا درخواست مجوز جلوگیری کنید.

هنگام ویروس از شبکه خارج شوید

اگر کاملاً نیاز دارید که درایو فلش ناآشنا را وصل کنید، میتوانید از رایانهای استفاده کنید که دارای air-gapped است، به این معنی که به اینترنت یا شبکههای دیگر متصل نیست. کامپیوترهای دارای air-gapped به معنای امنیت کامل نیست.

تأسیسات توسعه هسته ای ایران که در حمله استاکس نت به خطر افتاد از یک شبکه با air-gapped استفاده کرد و با یک USB بد در معرض خطر قرار گرفت. پس از اتصال درایو، نرم افزار مخرب آزاد شد.

ایجاد حالت مجازی در حمله ویروس ها

اگر بیشتر از فناوری آگاه هستید، نرم افزار مجازی سازی مانند VirtualBox رایگان Oracle را دانلود کنید. این به شما امکان می دهد یک محیط مجازی در رایانه خود ایجاد کنید که یک نمونه شبیه سازی شده از رایانه شما را در رایانه شما اجرا می کند. Windows Sandbox نیز یک گزینه داخلی برای کاربران ویندوز است.

به روزرسانی ها را نادیده نگیرید هنگام حمله USB

سیستم های خود را به روز نگه دارید، به خصوص اگر از ویندوز استفاده می کنید. بسیاری از مهاجمان از این واقعیت استفاده می کنند که مردم اغلب به روز رسانی سیستم های خود را به تاخیر می اندازند.

راههای پیشگیری از حملات Bad USB چیست؟

دستگاههای Bad USB با سرعتی عمل میکنند که برای یک کاربران عادی غیر ممکن است که از حضور آن با خبر شوند. اسکریپتهای زیادی در حال حاضر جهت دانلود در اینترنت وجود دارند که حتی به کاربران عادی با کمترین دانش نیز این امکان را میدهد تا از این قابلیت مخرب استفاده کنند. در اینجا به معرفی مواردی می پردازیم که میتوانند به جلوگیری از این حملات کمک کنند.

مجوز اتصال کیبورد

به دلیل نوع حمله، راههای زیادی برای جلوگیری از آن وجود ندارد. برخی شرکتهای سازنده آنتی ویروس در آنتیویروسهای خود قابلیت پیشگیری از حملات Bad USB را ایجاد کردهاند. آنها برای جلوگیری از شناساندن یو اس بی به عنوان کیبورد به کامپیوتر از این روش استفاده میکنند.

وقتی یک دستگاه USB به کامپیوتر متصل میشود و خود را به عنوان کیبورد معرفی میکند، آنتیویروس با ارسال پیامی از کاربر میخواهد تا به منظور تایید هویت دستگاه، یک کد چند رقمی را بر روی کیبورد وارد کند. در این حالت، آنتیویروس تنها به کیبوردهایی اجازه اتصال میدهد که تایید شده باشند و از اتصال کیبوردهای تایید نشده جلوگیری میکند.

لیست سفید USB

این امکان وجود دارد که تنها به درایورهای خاصی با توجه به GUID آنها امکان نصب داده شود. همچنین میتوان از نصب دستگاههای یو اس بی خاصی مثل کیبورد و … جلوگیری کرد.

دستگاههای فایروال USB

برخی از شرکتها فایروالهای سختافزاری USB را تولید میکنند که به عنوان واسطی بین کامپیوتر و دستگاه یو اس بی قرار میگیرد و دستورات ارسال شده به کامپیوتر توسط دستگاه متصل شده را محدود میکنند.

استفاده از برنامههای نظارت بر سرعت تایپ

برنامههایی وجود دارند که در پس زمینه سیستم عامل به منظور نظارت بر سرعت تایپ، اجرا میشوند. از آنجایی که دستگاههای Bad USB با سرعتی تایپ میکنند که عملا برای انسان تایپ در این سرعت غیر ممکن است، این برنامهها با شناسایی سرعت تایپ مشکوک، از عملکرد بدافزار جلوگیری میکنند.

ایجاد پسورد برای CMD

از آنجایی که با دسترسی به CMD فعالیتهای مخرب زیادی میتواند صورت بگیرد، بهتر است تا با ایجاد پسورد برای CMD دسترسی به آن محدود شود.

هشیاری کاربر

در نهایت مواردی وجود دارند که در صورت بررسی آنها توسط کاربر، ریسک بروز اینگونه حملات کاسته میشود که در زیر به این موارد اشاره میکنیم:

- آیا کسی به غیر از کاربر کامپیوتر امکان دسترسی به پورت یو اس بی کامپیوتر را دارد؟

- آیا کاربر به دستگاه USB که قرار است به کامپیوتر وصل شود اعتماد دارد و میتواند مطمئن باشد که شرکت تولید کننده آن قابل اعتماد است؟

- آیا Firmware دستگاه USB گواهی یا Certificate دارد؟ آیا اطمینانی وجود دارد که در حین یا بعد از تولید Firmware آن تغییر نکرده باشد؟

اگر در هر کدام از موارد بالا جواب خیر است، پس نباید به دستگاه یو اس بی اعتماد کرد و حداقل در محیطهای حساسی که امکان انجام عملیات مخرب یا جاسوسی وجود دارد، جانب احتیاط رعایت شود.

سخن پایانی

شما در این مقاله با حمله USB و Bad Usb آشنا شدید.همچنین از راه های جلوگیری از آلودگی و تاثیرات آنها آگاه شدید.اگر سوال یا نظری دارید آن را در کامنت مطرح کنید تا در اسرع وقت توسط ما جواب داده شود.

سوالات متداول

خیر پورت ها و کانکتورهای یو اس بی از لحاظ ظاهری تفاوت های زیادی با همدیگر دارند و نمی توان چند کانکتور مختلف را به یک پورت وصل کرد.

آخرین و جدیدترین نسخه از استاندارد یو اس بی، USB 4 است که در سال 2019 معرفی شد ولی هنوز به طور گسترده وارد دنیای دیجیتال نشده است و در سال های آتی جایگزین نسل حاضر خواهد شد.